POODLE ( Padding Oracle On Downgraded Legacy Encryption ) 的攻擊主要是透過中間人攻擊手法,將 TLS 的加密連線降為較不安全的 SSL 3.0,進而可以從中看到明文的資料

但這攻擊已經是去年的新聞了,此篇文章僅是記錄如何利用 NMAP 此套軟體來檢測

Bojack 發表在 痞客邦 留言(0) 人氣(432)

不多說,網址如右 http://www.intodns.com ,最近靠這網站檢查出 DNS 一些小問題,推薦給大家!

Bojack 發表在 痞客邦 留言(0) 人氣(493)

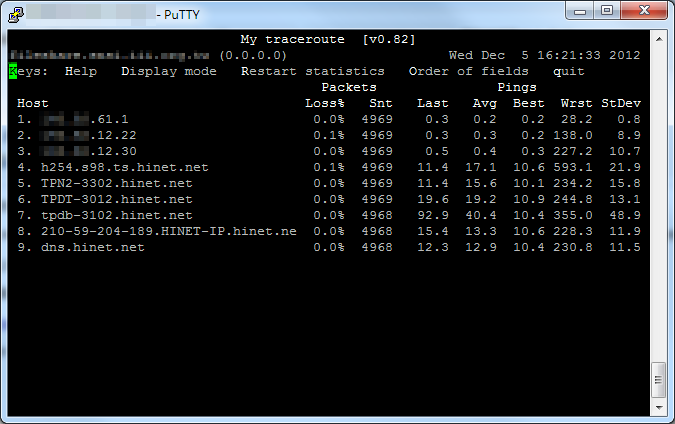

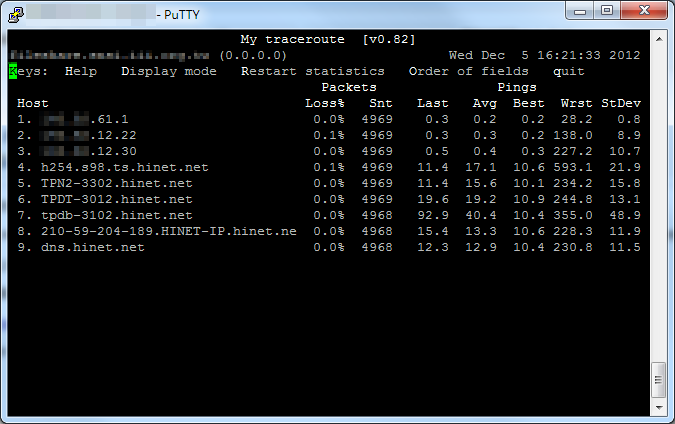

一般來說用來測試網路是否正常的指令,我們會使用 Ping 或 Traceroute 的方式來測試

不過 Ping 和 Traceroute 的功能又不一樣,Ping 是用來看封包從來源到目的地所回應的資訊,Traceroute 是用來檢視到目的地中間跳了哪些節點

實際上有個好用的工具叫 MTR ,它結合了二者的功能,使用 MTR 就可以一次到位檢梘所有資訊

Bojack 發表在 痞客邦 留言(0) 人氣(3,866)

重設 HP 1810G-24 的方法很簡單,首先準備二根迴紋針

然後在前面面版有二個小孔,分別有 Reset 和 Clear 的文字

接下來同時將迴紋針插進並壓著裡面的按鈕,此時面板上的燈號就會改變,這時可以先放開 Reset 那邊的針

待燈號回復到正常的綠燈後即可鬆開 Clear,這時就會還原到初始值了

Bojack 發表在 痞客邦 留言(0) 人氣(19)

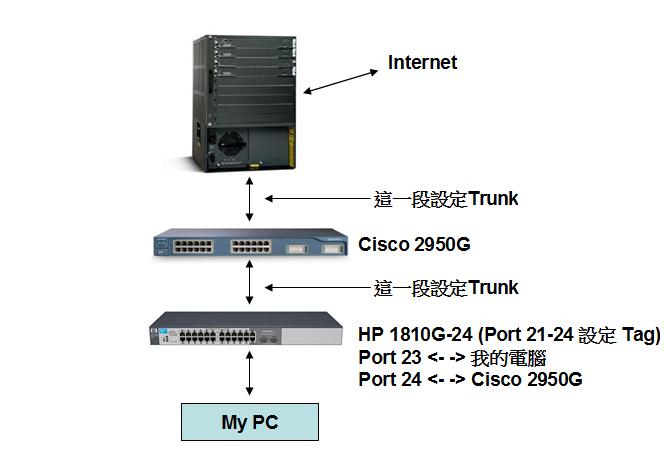

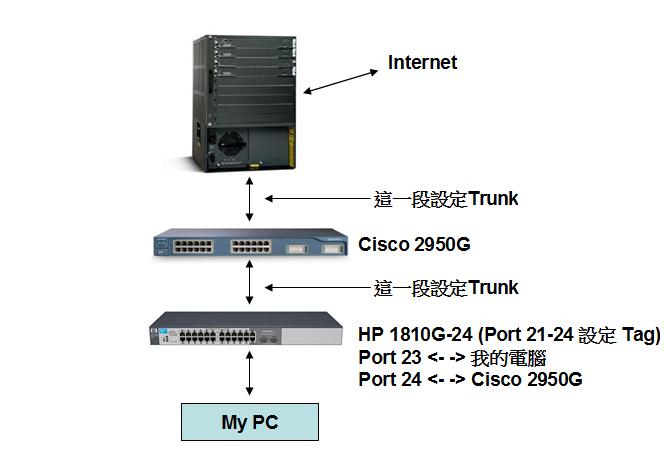

先把架構圖放上來,今天的研究是沿續昨天的 VLAN 應用 :p

原本我在 HP 1810G-24 已經切好了 6 個 VLAN,Port 23-24 為 Trunk Port,設定帶 6 個 VLAN Tag

自己的筆電就視情況設定 IP 及接到所需 VLAN 的 Port 就可以用不同網段的 IP 了

Bojack 發表在 痞客邦 留言(0) 人氣(11,617)

說來慚愧,一直以來學習東西總是用跳躍式的學習方式,往往都是倒過來學習

在一些基礎的理論上反而就沒有那麼清楚,特別是在網路管理這一塊

今天拿了一台 HP 1810G-24 的 L2 網管交換器來摸,配合機房那一端 2950G 設定 Trunk 讓多個 VLAN 可以在 1810G 運作

設定 VLAN 時碰到了一些關鍵字「802.1Q」、「Tag」及「Untagged」

Bojack 發表在 痞客邦 留言(0) 人氣(38,433)

有要常常切換 IP 的人就會需要這東西

假設我的環境是這樣

網卡名稱:區域連線

IP:192.168.1.1

Bojack 發表在 痞客邦 留言(0) 人氣(613)

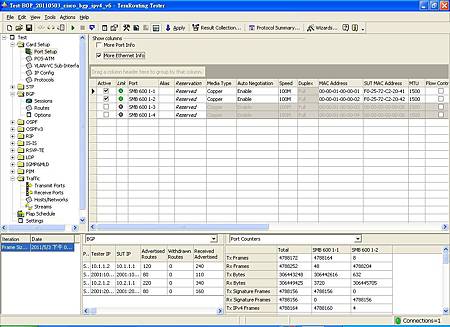

架構圖請參考【網路管理】用 Smartbits 測試 Cisco 3750g BGP Routing 功能 ( Cisco 3750g 篇 )

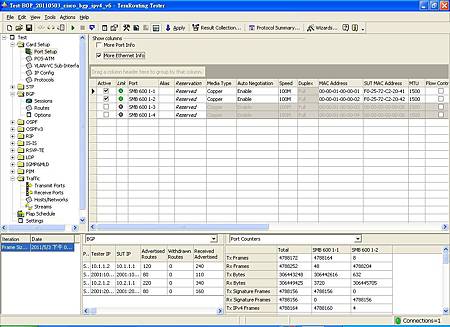

這次要說明在 Smartbits 的設定,原則上透過 TeraRouting Tester 來設定即可,所以這篇都是一堆圖

我們要模擬從 Smartbits 第 1 個介面以每秒傳送 10 萬個 64 byte 的封包扔往 Cisco 3750 後,經由路由表轉送到 Smartbits 第 2 個介面

Bojack 發表在 痞客邦 留言(0) 人氣(1,279)

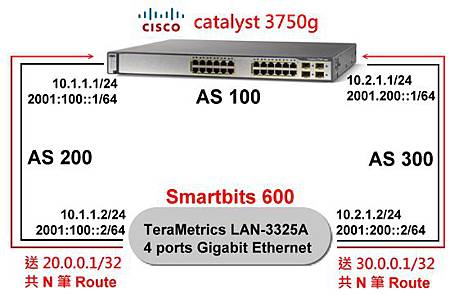

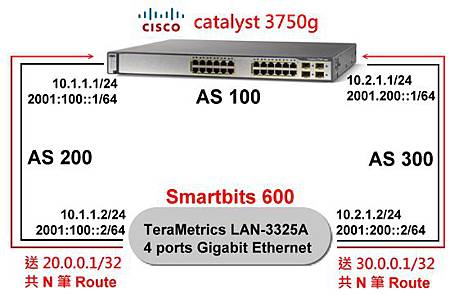

這陣子學校要換 10G 的設備,跟廠商借了一台 Smartbits 600 ~ 主要是希望能夠透過 Smartbits 產生 BGP 路由以及不斷的送封包來檢測相關項目

Smartbits 是 Spirent 的產品,在台灣目前僅有廣聯科技在代理這產品,功能還蠻強大的,可以用來模擬製造網路流量

Bojack 發表在 痞客邦 留言(0) 人氣(4,991)

利用 UNIX 底下的指令

#curl -I 網址名稱

ref. 潛艦 - 教育部網站 ( www.edu.tw ) 轉換作業系統及平台?

Bojack 發表在 痞客邦 留言(0) 人氣(501)