以下為 Apache 的設定,原則上以下設定有做完應該就可以拿到 A+ 的等級了

- Jun 14 Mon 2021 11:44

-

【FreeBSD】HTTP Header 安全性設定

近期主管機關會拿 SecurityHeaders 網站來檢測網站,因此調整了一下 Apache 和 PHP 的設定

以下為 Apache 的設定,原則上以下設定有做完應該就可以拿到 A+ 的等級了

以下為 Apache 的設定,原則上以下設定有做完應該就可以拿到 A+ 的等級了

- Apr 25 Sat 2020 11:19

-

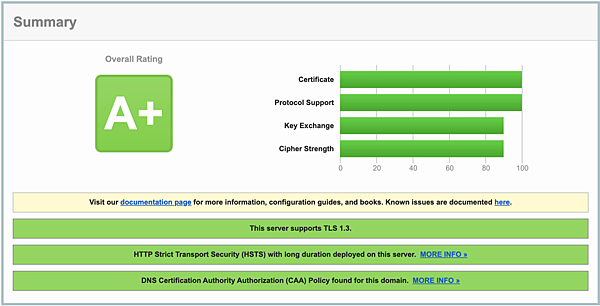

【FreeBSD】如何讓網站符合 SSLLabs A+ 標準

最近將網站重新升級至 FreeBSD 12.1 的版本,其中 Web Server 的部份仍延用 Apache 使用

另外因為目前 HTTPS 已經是基本標準了,但啟用 HTTPS 不代表一定是安全,還是有一些地方要注意的

- Apr 14 Sun 2019 22:49

-

【FreeBSD】隱藏 Web 伺服器主機資訊 ( Apache 及 PHP 版本)

目前透過一些網站 (如 What's MyIP) 或瀏覽器外掛 (如 Wappalyzer) 都可以很簡易識別公開在網路上 Web 伺服器的主機資訊

若不希望被人知道目前主機是用什麼版本,只要透過修改 Apache 及 PHP 的二個設定檔就可以隱藏起來了

若不希望被人知道目前主機是用什麼版本,只要透過修改 Apache 及 PHP 的二個設定檔就可以隱藏起來了

- Aug 02 Wed 2017 11:34

-

【FreeBSD】用 Let's Encrypt 為 Apache 網站啟用加密連線憑證

簡述幾個安裝步驟

首先安裝 Certbot Ports 套件,這也是 Let's Encrypt 建議的工具

# cd /usr/ports/security/py-certbot/

# make install clean

首先安裝 Certbot Ports 套件,這也是 Let's Encrypt 建議的工具

# cd /usr/ports/security/py-certbot/

# make install clean

- Aug 02 Wed 2017 10:45

-

【FreeBSD】更新 Ports 的另一個方法

- Mar 29 Fri 2013 10:47

-

【FreeBSD】讓 DHCP Server 發送不同網段的 IP

架構圖如下

PC ---- 172.16.1.0/24 ( vlan103 ) <---> Core Switch <---> 192.168.1.0/24 ( vlan102 ) ---- DHCP Server 192.168.1.2

之前曾有架設過 DHCP Server 的經驗,不過當時是在同一個網段做 IP 配發的動作

PC ---- 172.16.1.0/24 ( vlan103 ) <---> Core Switch <---> 192.168.1.0/24 ( vlan102 ) ---- DHCP Server 192.168.1.2

之前曾有架設過 DHCP Server 的經驗,不過當時是在同一個網段做 IP 配發的動作

- Jan 24 Thu 2013 14:58

-

【FreeBSD】在 Apache 上面安裝 ModSecutiry (Open Source Web Application Firewall)

現今的資安問題,其實有很大的問題都發生在網站上面,網站程式若沒有開發好就有可能遭到駭客入侵與攻擊

而網路上的使用者若不小心瀏覽了被駭的網站,也是有可能在不知覺的情況發生中毒或資料遭竊取

網站程式應該如何被檢核呢?簡單來說可分為黑箱 ( 實際模擬駭客攻擊行為 ) 或白箱 ( 檢核原始碼 ) 測試,詳細的資訊可以參考 iThome 這一篇靜態程式碼安全性檢核說明

而網路上的使用者若不小心瀏覽了被駭的網站,也是有可能在不知覺的情況發生中毒或資料遭竊取

網站程式應該如何被檢核呢?簡單來說可分為黑箱 ( 實際模擬駭客攻擊行為 ) 或白箱 ( 檢核原始碼 ) 測試,詳細的資訊可以參考 iThome 這一篇靜態程式碼安全性檢核說明

- Nov 21 Wed 2012 17:54

-

【FreeBSD】使用 portupgrade 升級已安裝的套件

首先先到 ports 裡安裝 portupgrade

# cd /usr/ports/ports-mgmt/portupgrade

# make install clean

在開始更新套件之前,首先要做的事情就是先更新 Ports tree

# cd /usr/ports/ports-mgmt/portupgrade

# make install clean

在開始更新套件之前,首先要做的事情就是先更新 Ports tree

- Nov 16 Fri 2012 10:01

-

【FreeBSD】定期壓縮檔案的 shell

一個很簡單的 shell,寫好後放到 crontab 每天執行一次就可以了

#!/bin/sh

#先產生昨天的日期,請自行決定要用 FreeBSD or Linux 的

#FreeBSD 的用法

dt=`date -v-1d "+ %Y%m%d`

#Linux 的 Shell

#dt=`date -d'-1 day' +%Y%m%d`

#切換到 log 存放的目錄

cd /xxx/xxx/xxx

#壓縮昨天一整天的 log ( log 檔可能長成這樣 asa_log-20121116 )

tar -zcvf asa_log-`echo $dt`.tar.gz asa_log-`echo $dt`

#將壓縮好的檔案搬移到某處

mv asa_log-`echo $dt`.tar.gz /xxx/xxx/asa_log-`echo $dt`.tar.gz

#刪除原來的未壓縮的 log

rm -rf asa_log-`echo $dt`

#!/bin/sh

#先產生昨天的日期,請自行決定要用 FreeBSD or Linux 的

#FreeBSD 的用法

dt=`date -v-1d "+ %Y%m%d`

#Linux 的 Shell

#dt=`date -d'-1 day' +%Y%m%d`

#切換到 log 存放的目錄

cd /xxx/xxx/xxx

#壓縮昨天一整天的 log ( log 檔可能長成這樣 asa_log-20121116 )

tar -zcvf asa_log-`echo $dt`.tar.gz asa_log-`echo $dt`

#將壓縮好的檔案搬移到某處

mv asa_log-`echo $dt`.tar.gz /xxx/xxx/asa_log-`echo $dt`.tar.gz

#刪除原來的未壓縮的 log

rm -rf asa_log-`echo $dt`

- Apr 02 Mon 2012 17:43

-

【FreeBSD】讓 OpenLDAP 2.* 支援 LDAP v2 認證

今天處理到一個問題,有某個系統要和 LDAP Server 主機做認證,一直認證不過,從 log 裡發現這行訊息

conn=1 op=0 RESULT tag=97 err=2 text=historical protocol version requested, use LDAPv3 instead

因為 OpenLDAP 2.* 預設都是只接受 LDAP V3 協定認證,所以碰到來自 V2 的就不行了

只要在 slapd.conf 加入下面這一行,重新啟動 LDAP Server 就 OK 了!

conn=1 op=0 RESULT tag=97 err=2 text=historical protocol version requested, use LDAPv3 instead

因為 OpenLDAP 2.* 預設都是只接受 LDAP V3 協定認證,所以碰到來自 V2 的就不行了

只要在 slapd.conf 加入下面這一行,重新啟動 LDAP Server 就 OK 了!

- Apr 01 Sun 2012 12:35

-

【FreeBSD】BIND 9 的 Master / Slave 實作 ( 搭配 View )

原則上這篇是接續【FreeBSD】BIND 9 的 View 實作的筆記,我們原本已經有一台 DNS 了,但如果它掛了帶來的衝擊影響其實蠻大的

因此通常在 DNS 的部份我們會放二台 DNS,一台是 Master 主要的,另一台 Slave 就是定時去抄寫 Master 的紀錄

- Apr 01 Sun 2012 12:01

-

【FreeBSD】BIND 9 的 View 實作

BIND 9 之後提供一個很好用的功能 View,我們可以依據不同的 IP 查詢來回應不同的結果,通常針對 Internet & Intranet 的環境更是適合

以下是我實作的環境,我中間的 DNS Server 目前只綁一個 Private,至於回應外部的 Public IP 則是透過防火牆 NAT mode 轉進來

要實作 View 只要在 named.conf 裡動一點手腳即可,設定如下